RPA(仕事の自動化をするソフトウェアロボット)は人間のようにうっかりミスはしないでしょう。しかし、IT製品ですので一般的なITに必要となるセキュリティ対策を実施する必要があります。特に顧客情報をRPAに取り扱うようにさせようと考える会社であれば、外部からの不正アクセスによる個人情報の漏洩に注意する必要があります。

不正アクセスは外部だけではなく、内部の犯行も注意する必要があります。「内部不正」は隠されている場合が多く、被害数に於いても、被害額に於いても甚大と想定されます。

www.hitachi-solutions-create.co.jp

RPAは自動化ツールであるがゆえに、不正によるセキュリティ事故に気がつきにくい面があると思います。このため、RPAの作業内容を管理するエンジニアが必要です。管理の視点にたつと、RPA製品を選択する際「セキュリティの管理機能」があることが重要です。

RPAの作業内容はログで記録され、システム管理者の役割を持った人がログの内容を監視する必要があります。ログ管理は、ログの取得、ログの監視と分析、ログの保存、ログの破棄、ログ管理の見直しといったライフサイクル管理を行い、情報に対する責任追及性を担保します。

責任追及性とは情報セキュリティの特性のひとつで、動作や事象を追及できる特性をいいます。この代表的な手段がログですので、ログが改ざんされたり、削除されると、責任追及性が損なわれることになります。

経済産業省の「情報セキュリティ管理基準(平成28年改正版)」は、JIS Q 27001:2014及びJIS Q 27002:2014と整合を取り、利用者がISOに則った情報セキュリティマネジメント体制の構築と、適切な管理策の整備と運用を行えるよう実施すべき管理策の見直しも行ったものです。

この文書の「ログ取得及び監視」では以下のように記載がされています。

ログ取得及び監視

目的:イベントを記録し、証拠を作成するため。

- 利用者の活動、例外処理、過失及び情報セキュリティ事象を記録したイベントログを取得し、保持し、定期的にレビューする。

- ログ機能及びログ情報は、改ざん及び認可されていないアクセスから保護する。

- システムの実務管理者及び運用担当者の作業は、記録し、そのログを保護し、定期的にレビューする。

- 組織又はセキュリティ領域内の関連する全ての情報処理システムのクロックは、単一の参照時刻源と同期させる。

〜経済産業省「情報セキュリティ管理基準(平成28年改正版)」より抜粋、引用

ログの改ざんから保護するため、システム管理者とログ管理者の職権分離は重要です。なぜなら、システム管理者とログ管理者が同じ権限を持っていると、ログを収集していても、システム管理者の権限でログを改ざんすることができるためです。システム管理者に全ての権限が集中(特に中小規模の会社の場合)している会社が多いようなのですが、権限を分離することで相互牽制を行うことを検討するべきでしょう。

また、内部不正の抑止効果を狙うことから、ログを取得していることを、関係者に周知することも重要です。

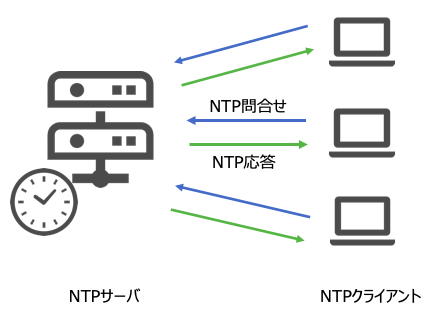

さらに、複数の機器のログを適切に合わせる必要があります。これは「時刻同期サーバ」を導入し、ログを取得する機器に対して時刻同期を行います。

RPAは不正アクセスによる情報漏洩のほかにも、システム障害による停止、ERPシステムとの不整合、例外処理の発生による誤操作など、一般的なシステムと同じく、情報システム管理の体制が必要です。

システム管理の体制は最低でも2名は必要と考えます。理想的には3名いるといいでしょう。そうすれば、1名が体調不良で会社を休んでも、別な1名ないしは2名が運用できます。管理者が退職により、居なくなる場合も、あらかじめ複数名の管理者がいれば後任への引き継ぎもスムーズにいくでしょう。